Gestión de Contraseñas Fuertes con Emacs: Seguridad Digital para el Usuario Exigente

Introducción

En la era digital actual, donde las brechas de seguridad y los robos de datos son cada vez más comunes, la importancia de contar con contraseñas fuertes se ha convertido en un pilar fundamental de nuestra seguridad en línea. Como usuarios avanzados de Emacs, tenemos a nuestra disposición un potente entorno que puede ayudarnos no solo a crear contraseñas robustas, sino también a gestionar todo nuestro sistema de autenticación de manera eficiente y segura.

Este artículo explorará en profundidad la creación y gestión de contraseñas fuertes, analizando tanto las ventajas como los inconvenientes de diferentes enfoques, y proporcionará soluciones prácticas basadas en Emacs y scripts de Bash que potenciarán significativamente nuestra seguridad digital.

¿Qué hace que una contraseña sea fuerte?

Antes de adentrarnos en las herramientas y métodos de generación, es esencial comprender qué características definen a una contraseña como "fuerte":

Complejidad

Una contraseña verdaderamente robusta debe incluir:

- Letras mayúsculas y minúsculas

- Números

- Símbolos especiales (@, #, $, %, etc.)

- Sin palabras reconocibles del diccionario

- Sin patrones obvios (como "123456" o "qwerty")

Longitud

La longitud es posiblemente el factor más importante:

- Las contraseñas de 8 caracteres ya no se consideran seguras

- El estándar actual recomienda un mínimo de 12 caracteres

- Para información crítica, 16 o más caracteres es lo recomendable

Aleatoriedad

La verdadera seguridad proviene de la aleatoriedad:

- Las contraseñas generadas aleatoriamente son exponencialmente más seguras

- La aleatoriedad humana es predecible y sigue patrones inconscientes

- Las herramientas de generación algorítmica ofrecen aleatorización real

Unicidad

Cada servicio o cuenta debe tener una contraseña única:

- La reutilización de contraseñas es el error más común y peligroso

- Una brecha en un servicio no debería comprometer otras cuentas

- La gestión de múltiples contraseñas requiere sistemas organización

Ventajas de las contraseñas fuertes

Las contraseñas robustas proporcionan numerosos beneficios que van más allá de la simple protección de acceso:

Resistencia a ataques de fuerza bruta

Los ataques de fuerza bruta consisten en probar sistemáticamente todas las combinaciones posibles hasta encontrar la correcta. Una contraseña fuerte:

- Aumenta exponencialmente el tiempo necesario para descifrarla

- Puede requerir años o incluso siglos de procesamiento computacional

- Hace que el ataque sea prácticamente inviable por su costo computacional

Protección contra ataques de diccionario

Estos ataques prueban palabras comunes y sus variaciones:

- Las contraseñas aleatorias no aparecen en diccionarios

- La mezcla de caracteres especiales complica estos ataques

- La ausencia de palabras reconocibles elimina puntos de entrada lógicos

Defensa ante ingeniería social

Muchos ataques se basan en información personal fácilmente obtenible:

- Las contraseñas generadas aleatoriamente no contienen información personal

- Los atacantes no pueden deducirlas a partir de datos públicos

- Se elimina la vulnerabilidad asociada a fechas, nombres o preferencias personales

Mayor tiempo de protección

Las contraseñas fuertes permanecen seguras por más tiempo:

- Resisten avances en capacidad computacional

- Se mantienen vigentes incluso si las técnicas de ataque mejoran

- Proporcionan un margen de seguridad ante la evolución tecnológica

Cumplimiento de políticas de seguridad

Las organizaciones y servicios tienen requisitos cada vez más estrictos:

- Las contraseñas robustas suelen cumplir automáticamente estas políticas

- Se evitan problemas de compatibilidad con sistemas corporativos o gubernamentales

- Se facilita el cumplimiento normativo en entornos regulados

Inconvenientes de las contraseñas fuertes

Sin embargo, la implementación de contraseñas robustas también presenta algunos desafíos:

Dificultad para memorizarlas

El principal inconveniente es la memorización:

- Las contraseñas aleatorias complejas son difíciles de recordar

- Tener múltiples contraseñas diferentes aumenta esta dificultad

- La complejidad puede llevar al usuario a anotar las contraseñas físicamente

Riesgo de pérdida de acceso

Si se olvida una contraseña compleja:

- Los procesos de recuperación pueden ser complicados

- Algunos sistemas podrían quedar inaccesibles permanentemente

- La frustración podría llevar a crear respaldos inseguros

Problemas de compatibilidad

No todos los sistemas aceptan contraseñas muy complejas:

- Algunos servicios limitan los caracteres especiales permitidos

- Ciertos sistemas imponen límites de longitud máxima

- Plataformas legacy podrían tener restricciones técnicas

Inconvenientes prácticos

El uso diario presenta desafíos adicionales:

- Escribir contraseñas complejas puede ser tedioso, especialmente en dispositivos móviles

- La introducción manual aumenta el riesgo de errores tipográficos

- Los cambios frecuentes de contraseña multiplican estos problemas

Fricción con la experiencia de usuario

La seguridad excesiva puede afectar la usabilidad:

- Puede aumentar el tiempo de acceso a los servicios

- Podría generar frustración en usuarios menos técnicos

- El equilibrio entre seguridad y conveniencia es delicado

Generación de contraseñas fuertes con Bash

Una solución pragmática para generar contraseñas robustas es utilizar scripts de Bash en sistemas Unix/Linux. A continuación, presentamos un script completo que permite generar contraseñas altamente seguras con diferentes configuraciones:

#!/bin/bash # strong-password-generator.sh - Generador de contraseñas seguras # Autor: Emacs con Esteroides # Fecha: 2025-04-23 # Uso: ./strong-password-generator.sh [longitud] [complejidad] # longitud: número de caracteres (por defecto: 16) # complejidad: 1=básica, 2=media, 3=alta, 4=extrema (por defecto: 3) # Colores para mejor visualización RED='\033[0;31m' GREEN='\033[0;32m' BLUE='\033[0;34m' YELLOW='\033[0;33m' NC='\033[0m' # No Color # Banner echo -e "${BLUE}" echo "╔═══════════════════════════════════════════════╗" echo "║ ║" echo "║ GENERADOR DE CONTRASEÑAS ULTRA-SEGURAS ║" echo "║ Para usuarios de Emacs con Esteroides ║" echo "║ ║" echo "╚═══════════════════════════════════════════════╝" echo -e "${NC}" # Valores por defecto PASSWORD_LENGTH=${1:-16} COMPLEXITY_LEVEL=${2:-3} # Validar entrada if ! [[ "$PASSWORD_LENGTH" =~ ^[0-9]+$ ]]; then echo -e "${RED}Error: La longitud debe ser un número entero.${NC}" exit 1 fi if [[ "$PASSWORD_LENGTH" -lt 8 ]]; then echo -e "${YELLOW}Advertencia: Se recomienda una longitud mínima de 12 caracteres.${NC}" echo "Continuando con longitud $PASSWORD_LENGTH..." fi if ! [[ "$COMPLEXITY_LEVEL" =~ ^[1-4]$ ]]; then echo -e "${RED}Error: El nivel de complejidad debe ser 1, 2, 3 o 4.${NC}" exit 1 fi # Definir conjuntos de caracteres según nivel de complejidad case $COMPLEXITY_LEVEL in 1) # Básico: letras y números CHAR_SET="a-zA-Z0-9" DESCRIPTION="básica (letras y números)" ;; 2) # Medio: añade algunos símbolos comunes CHAR_SET="a-zA-Z0-9!@#$%^&*" DESCRIPTION="media (letras, números y símbolos comunes)" ;; 3) # Alto: amplia gama de símbolos CHAR_SET="a-zA-Z0-9!@#$%^&*()_+-=[]{}|;:,.<>?/~" DESCRIPTION="alta (amplia gama de caracteres)" ;; 4) # Extremo: incluye caracteres Unicode # Generamos con todo y añadimos caracteres Unicode CHAR_SET="a-zA-Z0-9!@#$%^&*()_+-=[]{}|;:,.<>?/~\"\\\`" DESCRIPTION="extrema (incluyendo caracteres especiales avanzados)" ;; esac echo -e "${GREEN}Generando contraseña con:${NC}" echo "• Longitud: $PASSWORD_LENGTH caracteres" echo "• Complejidad: $DESCRIPTION" # Función para generar la contraseña generate_password() { local length=$1 local charset=$2 local complexity=$3 # Base64 da buena entropía if [[ $complexity -eq 4 ]]; then # Para nivel extremo, incluimos algunos caracteres Unicode # Generamos una contraseña base local base_password=$(LC_ALL=C tr -dc "$charset" < /dev/urandom | head -c $(($length - 3))) # Añadimos 3 caracteres Unicode comunes pero poco usados en contraseñas local unicode_chars=$(echo -e "\u2603\u03A9\u2764") echo "${base_password}${unicode_chars}" | fold -w1 | shuf | tr -d '\n' | head -c $length else # Para otros niveles usamos el conjunto definido LC_ALL=C tr -dc "$charset" < /dev/urandom | head -c $length fi } # Generar contraseña PASSWORD=$(generate_password $PASSWORD_LENGTH "$CHAR_SET" $COMPLEXITY_LEVEL) echo -e "\n${GREEN}Contraseña generada:${NC}" echo -e "${BLUE}$PASSWORD${NC}" # Evaluación de la fortaleza STRENGTH=0 [[ ${#PASSWORD} -ge 12 ]] && ((STRENGTH+=1)) [[ ${#PASSWORD} -ge 16 ]] && ((STRENGTH+=1)) [[ "$PASSWORD" =~ [A-Z] ]] && ((STRENGTH+=1)) [[ "$PASSWORD" =~ [a-z] ]] && ((STRENGTH+=1)) [[ "$PASSWORD" =~ [0-9] ]] && ((STRENGTH+=1)) [[ "$PASSWORD" =~ [^a-zA-Z0-9] ]] && ((STRENGTH+=1)) echo -e "\n${GREEN}Evaluación de fortaleza:${NC}" case $STRENGTH in 6) echo -e "${GREEN}★★★★★ Excelente${NC} - Prácticamente imposible de romper" ;; 5) echo -e "${GREEN}★★★★☆ Muy buena${NC} - Extremadamente difícil de comprometer" ;; 4) echo -e "${YELLOW}★★★☆☆ Buena${NC} - Resistente a la mayoría de ataques" ;; 3) echo -e "${YELLOW}★★☆☆☆ Moderada${NC} - Ofrece protección básica" ;; *) echo -e "${RED}★☆☆☆☆ Débil${NC} - Considere aumentar la complejidad" ;; esac # Estimación del tiempo para romperla (muy aproximada) echo -e "\n${GREEN}Tiempo estimado para romper mediante fuerza bruta:${NC}" COMBINATIONS=0 case $COMPLEXITY_LEVEL in 1) CHAR_COUNT=62 ;; # a-z, A-Z, 0-9 2) CHAR_COUNT=71 ;; # +9 símbolos comunes 3) CHAR_COUNT=95 ;; # ASCII imprimible estándar 4) CHAR_COUNT=105 ;; # Con algunos caracteres adicionales esac # Fórmula básica: combinaciones = conjunto^longitud # Convertimos a notación científica para evitar desbordamientos EXPONENT=$(echo "$PASSWORD_LENGTH * l($CHAR_COUNT)/l(10)" | bc -l | awk '{printf "%.2f", $1}') CRACK_TIME="" if (( $(echo "$EXPONENT < 9" | bc -l) )); then CRACK_TIME="Horas o días" elif (( $(echo "$EXPONENT < 12" | bc -l) )); then CRACK_TIME="Meses" elif (( $(echo "$EXPONENT < 15" | bc -l) )); then CRACK_TIME="Años" else CRACK_TIME="Siglos o milenios" fi echo "• Combinaciones posibles: ~10^$EXPONENT" echo "• Tiempo aproximado: $CRACK_TIME (con hardware actual)" # Guardar en el portapapeles si está disponible xclip o xsel echo -e "\n${GREEN}Acciones adicionales:${NC}" if command -v xclip > /dev/null; then echo "$PASSWORD" | xclip -selection clipboard echo "• Contraseña copiada al portapapeles (xclip)" elif command -v xsel > /dev/null; then echo "$PASSWORD" | xsel -b echo "• Contraseña copiada al portapapeles (xsel)" else echo "• Instale xclip o xsel para copiar automáticamente al portapapeles" fi echo -e "• Use ${YELLOW}Ctrl+Y${NC} para pegar esta contraseña en Emacs (después de copiarla)" echo -e "\n${BLUE}Para usar desde Emacs, añada este script a su init.el${NC}" echo "Consulte la sección 'Integración con Emacs' en el blog Emacs con Esteroides" echo ""

Este script ofrece:

- Generación de contraseñas con distintos niveles de complejidad

- Evaluación de la fortaleza de la contraseña generada

- Estimación del tiempo necesario para romperla mediante fuerza bruta

- Integración con el portapapeles para facilitar su uso

- Feedback visual mediante colores y formato amigable

Integración con Emacs

Ahora que contamos con un potente generador de contraseñas, vamos a integrarlo en nuestro entorno Emacs para maximizar su utilidad.

Configuración básica

Podemos agregar el siguiente código a nuestro archivo init.el para crear una función que genere contraseñas directamente desde Emacs:

;; Función para generar contraseñas fuertes desde Emacs (defun generate-strong-password (length complexity) "Genera una contraseña fuerte usando nuestro script personalizado. LENGTH es la longitud de la contraseña. COMPLEXITY es el nivel de complejidad (1-4)." (interactive (list (read-number "Longitud de la contraseña: " 16) (read-number "Nivel de complejidad (1-4): " 3))) (let ((script-path "~/bin/strong-password-generator.sh")) (if (file-exists-p script-path) (let ((password (string-trim (shell-command-to-string (format "%s %d %d" script-path length complexity))))) ;; Insertar en el buffer actual o mostrar en minibuffer (if (use-region-p) (progn (delete-region (region-beginning) (region-end)) (insert password) (message "Contraseña insertada en el buffer")) (kill-new password) (message "Contraseña copiada al kill-ring: %s" password))) (message "Script no encontrado en %s. Verifique la ruta." script-path)))) ;; Atajo de teclado para generar contraseñas rápidamente (global-set-key (kbd "C-c p") 'generate-strong-password)

Integración con passwords.el

Para una gestión más completa, podemos aprovechar la biblioteca estándar auth-source.el de Emacs para almacenar y recuperar contraseñas de forma segura:

;; Integración con auth-source para gestión de contraseñas (require 'auth-source) (defun save-password-to-auth-source (host user password) "Guarda una contraseña en auth-source para el HOST y USER especificados." (interactive (list (read-string "Host/Servicio: ") (read-string "Usuario: ") (read-string "Contraseña: " nil nil nil t))) ; No mostrar la contraseña ;; Crear entrada en auth-source (let ((auth-sources '("~/.authinfo.gpg"))) (auth-source-forget-all-cached) (let ((entry (list :host host :user user :secret password))) (auth-source-save-behavior nil) (auth-source-save-new entry) (message "Contraseña guardada para %s@%s" user host)))) (defun generate-and-save-password (host user length complexity) "Genera una contraseña fuerte y la guarda en auth-source." (interactive (list (read-string "Host/Servicio: ") (read-string "Usuario: ") (read-number "Longitud de la contraseña: " 16) (read-number "Nivel de complejidad (1-4): " 3))) (let* ((script-path "~/bin/strong-password-generator.sh") (password (string-trim (shell-command-to-string (format "%s %d %d" script-path length complexity))))) ;; Guardar en auth-source (save-password-to-auth-source host user password) ;; También copiar al kill-ring para uso inmediato (kill-new password) (message "Contraseña generada y guardada para %s@%s (copiada al kill-ring)" user host))) ;; Función para recuperar contraseñas (defun get-password-from-auth-source (host user) "Recupera una contraseña desde auth-source." (interactive (list (read-string "Host/Servicio: ") (read-string "Usuario: "))) (let* ((auth-info (car (auth-source-search :host host :user user))) (password (if auth-info (let ((secret (plist-get auth-info :secret))) (if (functionp secret) (funcall secret) secret)) nil))) (if password (progn (kill-new password) (message "Contraseña recuperada y copiada al kill-ring")) (message "No se encontró contraseña para %s@%s" user host)))) ;; Atajo para generar y guardar (global-set-key (kbd "C-c P") 'generate-and-save-password)

Integración con pass (Password Store)

Para usuarios de pass (el estándar Unix para gestión de contraseñas), ofrecemos también una integración con este sistema:

;; Integración con Password Store (pass) (when (executable-find "pass") (require 'auth-source-pass) (auth-source-pass-enable) (defun generate-password-and-store-in-pass (path length complexity) "Genera una contraseña fuerte y la almacena usando pass." (interactive (list (read-string "Ruta en pass (ej. email/gmail.com): ") (read-number "Longitud de la contraseña: " 16) (read-number "Nivel de complejidad (1-4): " 3))) (let* ((script-path "~/bin/strong-password-generator.sh") (password (string-trim (shell-command-to-string (format "%s %d %d" script-path length complexity))))) ;; Almacenar en pass (shell-command-to-string (format "echo '%s' | pass insert -e '%s'" password path)) ;; Copiar al kill-ring (kill-new password) (message "Contraseña generada y almacenada en pass: %s (copiada al kill-ring)" path))) ;; Atajo para la función de pass (global-set-key (kbd "C-c M-p") 'generate-password-and-store-in-pass))

Integración avanzada con org-mode

Para los amantes de org-mode, podemos crear un sistema completo de gestión de contraseñas aprovechando sus capacidades:

;; Gestión de contraseñas con org-mode (cifrado) (require 'org-crypt) (require 'epa-file) (epa-file-enable) (org-crypt-use-before-save-magic) (setq org-tags-exclude-from-inheritance (quote ("crypt"))) (setq org-crypt-key user-mail-address) ;; Usar tu clave GPG (defun create-password-entry-in-org () "Crea una entrada para una contraseña en un archivo org cifrado." (interactive) (let* ((org-password-file "~/org/passwords.org.gpg") (host (read-string "Servicio/Sitio: ")) (user (read-string "Usuario/Email: ")) (notes (read-string "Notas adicionales: ")) (length (read-number "Longitud de la contraseña: " 16)) (complexity (read-number "Nivel de complejidad (1-4): " 3)) (script-path "~/bin/strong-password-generator.sh") (password (string-trim (shell-command-to-string (format "%s %d %d" script-path length complexity))))) ;; Crear o abrir el archivo (unless (file-exists-p org-password-file) (with-temp-file org-password-file (insert "#+TITLE: Base de datos de contraseñas seguras\n") (insert "#+AUTHOR: " user-full-name "\n") (insert "#+STARTUP: content\n\n"))) ;; Añadir nueva entrada (find-file org-password-file) (goto-char (point-max)) (insert (format "\n* %s %s\n" host (format-time-string "(%Y-%m-%d)"))) (insert (format " :PROPERTIES:\n")) (insert (format " :CREATED: %s\n" (format-time-string "[%Y-%m-%d %a %H:%M]"))) (insert (format " :USER: %s\n" user)) (insert (format " :END:\n")) (insert (format "** Credenciales :crypt:\n")) (insert (format "- Usuario: %s\n" user)) (insert (format "- Contraseña: %s\n" password)) (insert (format "- Generada: %s\n" (format-time-string "%Y-%m-%d"))) (insert (format "- Longitud: %d caracteres\n" length)) (insert (format "- Complejidad: nivel %d\n" complexity)) (when (not (string= notes "")) (insert (format "** Notas\n%s\n" notes))) ;; Cifrar inmediatamente la sección (org-encrypt-entry) (save-buffer) ;; Copiar al kill-ring (kill-new password) (message "Entrada creada para %s y contraseña copiada al kill-ring" host))) ;; Atajo para crear entradas de contraseñas en org (global-set-key (kbd "C-c M-P") 'create-password-entry-in-org)

Uso con Dired

Para una integración aún más completa, podemos agregar un marcador en Dired para ejecutar nuestro generador:

;; Integración con Dired (with-eval-after-load 'dired (define-key dired-mode-map (kbd ";p") (lambda () (interactive) (let ((default-directory dired-directory)) (generate-strong-password 16 3)))))

Buenas prácticas para la gestión de contraseñas

Además de generar contraseñas fuertes, es importante seguir algunas buenas prácticas para maximizar nuestra seguridad:

Rotación periódica

- Cambiar contraseñas críticas cada 3-6 meses

- No reutilizar contraseñas anteriores

- Automatizar recordatorios con

org-agenda

Autenticación de dos factores (2FA)

- Complementar contraseñas con un segundo factor de autenticación

- Configurar apps como Google Authenticator o Authy

- Posible integración con

auth-source-xoauth2.el

Sistema de clasificación

- Categorizar contraseñas según su nivel de sensibilidad

- Ajustar la complejidad según la importancia del servicio

- Documentar políticas personales en un archivo

orgcifrado

Respaldo seguro

- Mantener copias cifradas de las contraseñas más importantes

- Considerar soluciones físicas como claves de respaldo o papel

- Establecer procedimientos de recuperación documentados

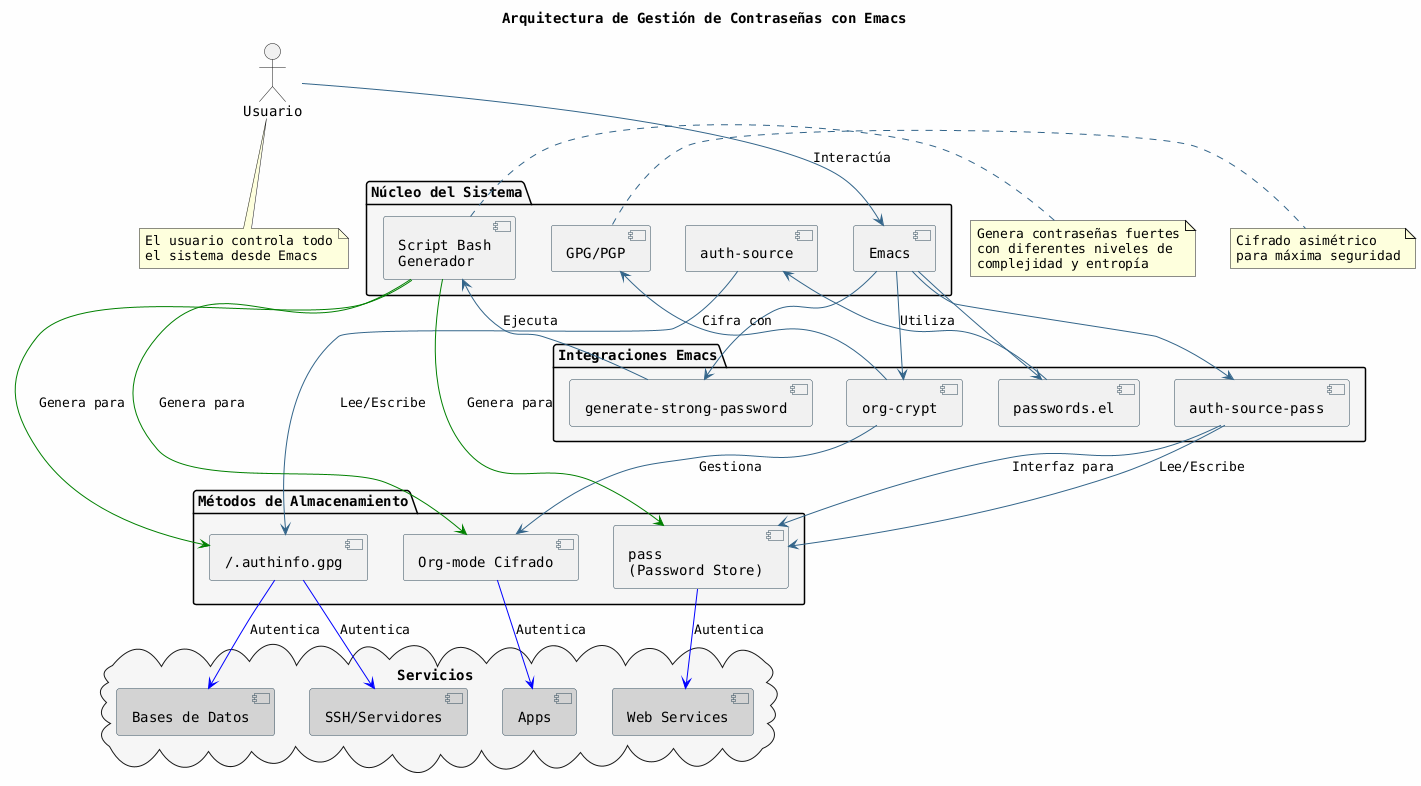

Diagrama: Arquitectura del sistema de gestión de contraseñas

El siguiente diagrama PlantUML ilustra la arquitectura completa del sistema de gestión de contraseñas que hemos descrito:

Comparativa de enfoques de gestión de contraseñas

Para poner en perspectiva nuestra solución, comparemos diferentes enfoques para la gestión de contraseñas:

| Enfoque | Pros | Contras | Integración con Emacs |

|---|---|---|---|

| Memoria humana | No requiere herramientas | Limitado en cantidad y complejidad | N/A |

| Anotación física | Simple, no hackeable remotamente | Riesgo de pérdida, acceso físico | N/A |

| Navegador web | Conveniente, automático | Seguridad variable, portabilidad limitada | Débil |

| Gestor comercial (LastPass) | Fácil de usar, multiplataforma | Dependencia de terceros, posibles brechas | Generalmente nula |

| Password Store (pass) | Open source, basado en GPG, CLI | Requiere configuración, menos GUI | Excelente (auth-source-pass) |

| KeePass/KeePassXC | Open source, cifrado local | Sincronización manual | Moderada (plugins disponibles) |

| Nuestro sistema con Emacs | Personalizable, integrado, cifrado | Curva de aprendizaje, configuración | Total (nativo) |

| Biometría | Conveniente, único | Limitaciones hardware, no cambiable | Limitada (requiere hardware) |

Personalizaciones avanzadas del generador de contraseñas

Nuestro script de generación de contraseñas puede personalizarse aún más para satisfacer necesidades específicas:

Patrones de contraseñas memorizables

A veces necesitamos contraseñas que, siendo seguras, también sean memorizables. Podemos modificar nuestro script para generar contraseñas basadas en patrones:

#!/bin/bash # memorable-password-generator.sh # Definir conjuntos de palabras (esto sería mucho más extenso en una implementación real) ADJECTIVES=("rápido" "alegre" "verde" "brillante" "suave" "áspero" "dulce" "amargo" "fuerte" "débil") NOUNS=("tigre" "montaña" "océano" "jardín" "libro" "pluma" "casa" "estrella" "fuego" "nube") VERBS=("corre" "salta" "nada" "vuela" "escribe" "lee" "canta" "baila" "ríe" "llora") # Generar componentes aleatorios get_random_element() { local array=("$@") echo "${array[RANDOM % ${#array[@]}]}" } # Generar una contraseña memorable generate_memorable_password() { local adj=$(get_random_element "${ADJECTIVES[@]}") local noun=$(get_random_element "${NOUNS[@]}") local verb=$(get_random_element "${VERBS[@]}") local num=$((RANDOM % 1000)) local special_chars=("!" "@" "#" "$" "%" "&" "*") local special=$(get_random_element "${special_chars[@]}") # Capitalizar primera letra de cada palabra para mayor seguridad adj=$(echo "$adj" | sed 's/\(.\)/\u\1/') noun=$(echo "$noun" | sed 's/\(.\)/\u\1/') verb=$(echo "$verb" | sed 's/\(.\)/\u\1/') echo "${adj}${special}${noun}${num}${verb}" } # Generar y mostrar PASSWORD=$(generate_memorable_password) echo "Contraseña memorable generada: $PASSWORD" echo "Esta contraseña es más fácil de recordar pero sigue siendo segura."

Integramos esta funcionalidad en Emacs:

(defun generate-memorable-password () "Genera una contraseña memorable pero segura." (interactive) (let ((script-path "~/bin/memorable-password-generator.sh")) (if (file-exists-p script-path) (let ((password (string-trim (shell-command-to-string script-path)))) (kill-new password) (message "Contraseña memorable generada y copiada: %s" password)) (message "Script no encontrado en %s" script-path)))) (global-set-key (kbd "C-c m") 'generate-memorable-password)

Generador de frases de contraseña (diceware)

Las frases de contraseña ofrecen alta entropía siendo más memorizables:

#!/bin/bash # passphrase-generator.sh # Simulamos dados para seleccionar palabras del diccionario diceware # En una implementación real, usaríamos un diccionario completo DICEWARE_DICT=( "abaco" "badajo" "cabra" "dados" "efecto" "fábula" "gacela" "hacedor" "icono" "jabón" "kiosco" "labio" "maceta" "nadar" "oasis" "pacto" "queso" "rábano" "sábana" "tabla" "único" "vacío" "wafle" "xilófono" "yeso" "zarza" "águila" "búho" "cáliz" "dátil" "élite" "fénix" # Este diccionario sería mucho más extenso en la realidad ) # Generar frase de contraseña generate_passphrase() { local num_words=$1 local passphrase="" local separator=$2 for ((i=0; i<num_words; i++)); do # Seleccionar palabra aleatoria index=$((RANDOM % ${#DICEWARE_DICT[@]})) word=${DICEWARE_DICT[$index]} # Añadir capitalización aleatoria para mayor seguridad if ((RANDOM % 2)); then word=$(echo "$word" | sed 's/\(.\)/\u\1/') fi # Añadir a la frase if [[ -n "$passphrase" ]]; then passphrase="${passphrase}${separator}${word}" else passphrase=$word fi done # Añadir un número aleatorio al final passphrase="${passphrase}${separator}$(($RANDOM % 100))" echo "$passphrase" } # Generar y mostrar NUM_WORDS=${1:-4} SEPARATOR=${2:--} PASSPHRASE=$(generate_passphrase $NUM_WORDS $SEPARATOR) echo "Frase de contraseña generada: $PASSPHRASE" echo "Esta frase tiene alta entropía pero es más fácil de recordar."

Y la correspondiente integración en Emacs:

(defun generate-passphrase (words separator) "Genera una frase de contraseña usando el método diceware. WORDS es el número de palabras a incluir. SEPARATOR es el carácter separador entre palabras." (interactive (list (read-number "Número de palabras: " 4) (read-string "Separador: " "-"))) (let ((script-path "~/bin/passphrase-generator.sh")) (if (file-exists-p script-path) (let ((passphrase (string-trim (shell-command-to-string (format "%s %d %s" script-path words separator))))) (kill-new passphrase) (message "Frase de contraseña generada y copiada: %s" passphrase)) (message "Script no encontrado en %s" script-path)))) (global-set-key (kbd "C-c f") 'generate-passphrase)

Estrategias de migración a contraseñas fuertes

La transición a un sistema de contraseñas fuertes puede parecer abrumadora. Aquí hay un enfoque gradual que facilita la adopción:

Plan por fases

- Fase 1: Inventario

- Crear un inventario completo de cuentas y servicios

- Clasificar por importancia y sensibilidad

- Usar org-mode para organizar este inventario

- Fase 2: Infraestructura

- Configurar las herramientas necesarias (scripts, GPG, integraciones)

- Establecer las políticas de complejidad según categorías

- Preparar sistemas de respaldo

- Fase 3: Migración priorizada

- Comenzar con cuentas financieras y críticas

- Continuar con cuentas de correo y principales servicios

- Finalizar con cuentas de menor importancia

- Fase 4: Revisión y mantenimiento

- Establecer calendario de rotación

- Configurar recordatorios en org-agenda

- Realizar auditorías periódicas de seguridad

Script de auditoría de contraseñas

El siguiente script en Emacs Lisp ayuda a evaluar la seguridad de las contraseñas existentes:

(defun audit-password-strength (password) "Audita la fortaleza de una contraseña y sugiere mejoras." (interactive "sContraseña a auditar: ") (let ((length (length password)) (has-uppercase (string-match-p "[A-Z]" password)) (has-lowercase (string-match-p "[a-z]" password)) (has-numbers (string-match-p "[0-9]" password)) (has-symbols (string-match-p "[^a-zA-Z0-9]" password)) (has-sequences (string-match-p "\\(abc\\|123\\|qwe\\)" password)) (score 0) (feedback '())) ;; Evaluación de longitud (cond ((< length 8) (push "Longitud crítica: menos de 8 caracteres." feedback)) ((< length 12) (push "Longitud insuficiente: menos de 12 caracteres." feedback) (cl-incf score)) ((< length 16) (push "Longitud aceptable: entre 12-16 caracteres." feedback) (cl-incf score 2)) (t (push "Longitud excelente: más de 16 caracteres." feedback) (cl-incf score 3))) ;; Evaluación de complejidad (when has-uppercase (cl-incf score) (push "Contiene mayúsculas [+]" feedback)) (when has-lowercase (cl-incf score) (push "Contiene minúsculas [+]" feedback)) (when has-numbers (cl-incf score) (push "Contiene números [+]" feedback)) (when has-symbols (cl-incf score) (push "Contiene símbolos especiales [+]" feedback)) ;; Penalizaciones (when has-sequences (cl-decf score) (push "Contiene secuencias predecibles (ej: abc, 123) [-]" feedback)) (when (string-match-p (regexp-quote (user-login-name)) password) (cl-decf score 2) (push "Contiene tu nombre de usuario [-]" feedback)) ;; Mostrar resultados (with-output-to-temp-buffer "*Password Audit*" (switch-to-buffer "*Password Audit*") (erase-buffer) (insert "=== AUDITORÍA DE SEGURIDAD DE CONTRASEÑA ===\n\n") (insert (format "Puntuación: %d/10\n\n" score)) (insert "Análisis:\n") (dolist (item (reverse feedback)) (insert (format "• %s\n" item))) (insert "\nRecomendaciones:\n") (cond ((< score 4) (insert "⚠️ Contraseña DÉBIL - Se recomienda cambio inmediato\n") (insert "• Utilice la función generate-strong-password para crear una nueva\n") (insert "• Aumente la longitud a mínimo 16 caracteres\n") (insert "• Incluya caracteres de todas las categorías\n")) ((< score 7) (insert "⚠️ Contraseña MODERADA - Se recomienda mejora\n") (insert "• Considere aumentar la longitud\n") (insert "• Añada el tipo de caracteres que faltan\n")) (t (insert "✅ Contraseña FUERTE - Cumple con los estándares recomendados\n") (insert "• Recuerde cambiarla periódicamente\n") (insert "• Asegúrese de no reutilizarla en otros servicios\n"))) (insert "\n=== FIN DEL ANÁLISIS ===\n")))) (global-set-key (kbd "C-c C-p a") 'audit-password-strength)

Recursos adicionales

Para profundizar en la seguridad de contraseñas y su gestión con Emacs, recomendamos consultar:

Paquetes de Emacs relacionados

auth-source.el- Sistema base para autenticaciónauth-source-pass.el- Integración con passpassword-store.el- Interfaz alternativa para passorg-crypt.el- Cifrado selectivo en org-modepassword-generator.el- Generador simple de contraseñasgpg-encrypt.el- Utilidades para cifrado con GPG

Lecturas recomendadas

- "Practical Cryptography" por Niels Ferguson y Bruce Schneier

- "Password Strength" en el NIST Special Publication 800-63B

- "The Emacs Auth-Source Library" en la documentación oficial de Emacs

- "Diceware Passphrase Home" por Arnold Reinhold

Herramientas complementarias

pass- El estándar Unix para gestores de contraseñasgpg- GNU Privacy Guard para cifradoxclip/xsel- Utilidades para acceso al portapapelespwgen- Generador alternativo de contraseñas

Conclusión

La seguridad de nuestras contraseñas no es una preocupación menor en la era digital. Con las herramientas adecuadas y un enfoque sistemático, podemos transformar esta necesidad en una fortaleza. Emacs, con su flexibilidad y capacidad de integración, nos proporciona el entorno perfecto para implementar un sistema de gestión de contraseñas personalizado, seguro y eficiente.

Al combinar scripts de Bash para la generación de contraseñas con las capacidades de cifrado y organización de Emacs, hemos creado un ecosistema completo que nos permite:

- Generar contraseñas con diferentes niveles de complejidad según nuestras necesidades

- Almacenar de forma segura nuestras credenciales utilizando cifrado GPG

- Recuperar fácilmente las contraseñas cuando las necesitamos

- Auditar y mantener nuestra seguridad digital de forma proactiva

Esta solución, adaptada específicamente para usuarios avanzados de Emacs, demuestra una vez más la versatilidad de este editor: mucho más que una herramienta para escribir texto, es una plataforma completa para la productividad y la seguridad digital.

En un mundo donde las amenazas digitales crecen día a día, tomar el control de nuestra seguridad con herramientas que conocemos y podemos personalizar representa una ventaja significativa. Las contraseñas fuertes son solo el comienzo; es el sistema completo alrededor de ellas lo que marca la diferencia.

Como diría Richard Stallman: "La libertad en el software es también la libertad de controlar tu propia seguridad".

¡Mantén tus contraseñas fuertes y tus buffers de Emacs siempre a mano!

Nota sobre la ejecución del script

Para utilizar el script de generación de contraseñas presentado en este artículo:

- Copia el código Bash en un archivo llamado

strong-password-generator.sh - Guárdalo en

~/bin/(o modifica las rutas en el código Emacs) - Asegúrate de hacerlo ejecutable:

chmod +x ~/bin/strong-password-generator.sh

- Añade las configuraciones de Emacs a tu

init.el - Reinicia Emacs o evalúa el código con

M-x eval-buffer

A partir de ese momento, podrás generar contraseñas seguras con C-c p y aprovechar todas las funcionalidades descritas en este artículo.