¿Formo Parte de una Botnet? Guía Avanzada de Detección y Prevención en Linux

Introducción

Una botnet es una red de dispositivos comprometidos que, sin el conocimiento del usuario, son controlados remotamente por atacantes para ejecutar acciones maliciosas como ataques DDoS, minería de criptomonedas, envío masivo de spam, escaneo de redes o distribución de malware.

Ubuntu, por ser un sistema Linux ampliamente utilizado, no es inmune. Si bien su arquitectura ofrece robustez, un sistema desactualizado, mal configurado o con software vulnerable puede ser fácilmente absorbido por una botnet.

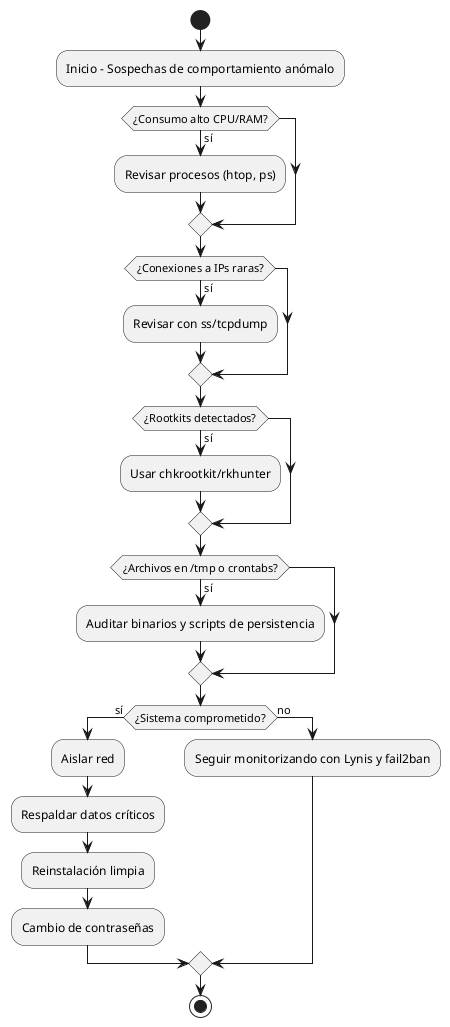

En esta guía analizamos en profundidad cómo detectar señales de compromiso, qué herramientas usar, cómo interpretar sus salidas, y qué medidas tomar en caso de confirmarse una infección.

Indicadores de Compromiso en Sistemas Ubuntu

Comportamiento del sistema

- Consumo anormal de CPU/RAM sin procesos legítimos que lo justifiquen.

- Congelamientos o lentitud inesperada, especialmente tras el arranque.

- Reducción de espacio en disco sin archivos visibles que lo expliquen.

- Nuevas conexiones de red o puertos abiertos sin que se haya instalado ningún servicio.

Análisis forense inicial

Usa `uptime` y `last` para identificar sesiones prolongadas y tiempos de actividad sospechosos.

uptime

last

Revisión Detallada del Sistema

1. Monitorización de Procesos

ps aux --sort=-%cpu | head

top

htop

Busca procesos con nombres engañosos como:

- `kworker/0:0` falsos (cuando hay varios iguales).

- `crond` o `sshd` duplicados.

- Procesos binarios ejecutados desde `/tmp`, `/dev/shm` o `/var/tmp`.

2. Conexiones de Red Activas

sudo ss -pant

sudo netstat -plant

Analiza conexiones a IPs externas en puertos altos (4444, 6667, 1337), típicos en botnets. Complementa con `whois` o `ipinfo.io` para identificar destinos.

3. Escaneo de Rootkits

sudo apt install chkrootkit rkhunter

sudo chkrootkit

sudo rkhunter --update && sudo rkhunter --checkall

Estos buscan manipulaciones en binarios del sistema, hooks en bibliotecas, rootkits en el kernel y alteraciones de permisos.

4. Revisión del Sistema de Archivos

Busca binarios ejecutables en ubicaciones sospechosas:

find / -type f -perm -111 -exec ls -l {} \; 2>/dev/null | grep -E "/tmp|/var/tmp|/dev/shm"

Revisa scripts automatizados en cron que podrían persistir malware:

crontab -l

ls -la /etc/cron.*

5. Análisis de Logs

journalctl -xe | grep -i ssh

grep -i "reverse shell" /var/log/*

Busca conexiones entrantes inesperadas, cambios de permisos, autenticaciones fallidas repetidas o sesiones abiertas fuera del horario normal.

6. Inspección de Tráfico de Red

Puedes usar `tcpdump` o `wireshark` para analizar tráfico en tiempo real.

sudo tcpdump -i any -n port not 22 and not 80 and not 443

Busca patrones de beaconing o actividad periódica hacia una misma IP.

7. Auditoría del Sistema

sudo apt install lynis

sudo lynis audit system

Lynis proporciona un informe completo sobre la postura de seguridad del sistema, servicios activos, vulnerabilidades y configuraciones débiles.

Comprobación de Persistencia y Escalada

Revisa scripts de inicio del sistema:

ls -la /etc/init.d/

ls -la ~/.config/autostart/

cat ~/.bashrc | grep -i curl

Algunas botnets modifican `.bashrc`, `.profile` o `.bashprofile` para reactivar malware tras el reinicio.

Evaluación de la Configuración de Red

Verifica los DNS configurados:

cat /etc/resolv.conf

DNS no confiables pueden ser usados para redirigir tráfico legítimo hacia dominios de control.

Herramientas Recomendadas Adicionales

| Herramienta | Propósito |

|---|---|

| ufw | Firewall de configuración sencilla |

| fail2ban | Protección contra fuerza bruta |

| logwatch | Reportes automáticos de actividad sospechosa |

| AppArmor | Contención de procesos potencialmente maliciosos |

| clamav | Análisis antivirus |

| Categoría | Herramienta/Comando | Objetivo |

|---|---|---|

| Análisis de procesos | `ps`, `top`, `htop` | Detectar procesos ocultos o sospechosos |

| Conexiones de red | `ss`, `netstat`, `tcpdump` | Ver conexiones activas y destinos externos |

| Rootkits y malware | `chkrootkit`, `rkhunter` | Escaneo de rootkits conocidos |

| Sistema de archivos | `find`, `ls`, `strings` | Binarios ocultos en carpetas temporales |

| Persistencia y cron | `crontab`, `systemctl` | Ver tareas automatizadas sospechosas |

| Logs del sistema | `journalctl`, `logwatch` | Detectar comportamientos anómalos |

| Auditoría de seguridad | `lynis`, `clamav` | Estado general de seguridad |

| Protección y prevención | `ufw`, `AppArmor`, `fail2ban` | Cortafuegos, defensa y contención |

Medidas a Tomar en Caso de Sospecha

- Desconexión inmediata del sistema de redes públicas o internas.

- Respaldo de archivos críticos (documentos, claves, configuraciones).

- Análisis con chkrootkit, rkhunter, clamav, y revisión manual de procesos y logs.

- Si hay evidencia de infección: realizar una reinstalación limpia del sistema desde medios verificados.

- Cambiar contraseñas desde un sistema limpio, incluyendo SSH, correo, VPN, etc.

- Verificar cuentas SSH en `~/.ssh/authorizedkeys` y rotar llaves si se sospecha compromiso.

- Informar a otros administradores o usuarios si el sistema ha participado en ataques (por ética y cumplimiento legal).

Medidas Preventivas Recomendadas

Mantén el sistema actualizado:

sudo apt update && sudo apt upgrade -yConfigura reglas estrictas con `ufw`:

sudo ufw default deny incoming sudo ufw allow ssh sudo ufw enable- Activa `AppArmor` y configura perfiles para servicios expuestos.

- Utiliza llaves SSH en lugar de contraseñas.

- Limita el número de servicios activos. Usa `systemctl` para desactivar lo innecesario.

- Monitoriza periódicamente con scripts personalizados, tripwire, o herramientas como osquery.

Conclusión

Detectar si tu máquina Ubuntu forma parte de una botnet no es trivial, pero tampoco imposible. Con una mentalidad proactiva y un enfoque sistemático, puedes identificar señales claras de compromiso y tomar medidas para mitigar el riesgo. Un sistema comprometido no debe confiarse ni "limpiarse por partes": la única forma segura de eliminar una botnet es formatear, reinstalar, y adoptar mejores prácticas.

La seguridad no es un estado, es un proceso. Inicia hoy una cultura de vigilancia digital.

Referencias

- https://wiki.ubuntu.com/Security

- https://cisofy.com/lynis/

- https://github.com/rkhunter/rkhunter

- https://www.clamav.net/

“No hay sistemas seguros, solo sistemas vigilados.” — Parafraseando a Bruce Schneier